《安全攻防实训(Security Offensive and Defensive Training)》教学大纲

制定时间:2025年04月

一、课程基本信息

(一)适用专业:本科计算机科学与技术

(二)课程代码:

(三)学分/课内学时:2学分/2周

(四)课程类别:专业教育

(五)课程性质:选修/实践课

(六)先修课程:《计算机网络》、《应用密码学》、《网络安全技术》、《数据结构》等

(七)后续课程:《工控系统安全攻防》、《网络安全系统级综合训练》、《毕业设计》等

二、课程教学目标

《安全攻防实训》课程是本科计算机科学与技术专业的一门专业教育选修课。通过安全攻防技术的综合运用,对学生进行信息收集、漏洞扫描、Web应用渗透、后渗透测试、网络服务渗透与客户端渗透等知识及相关技术的综合训练,使学生具备扎实的网络攻防知识和渗透测试技能,与先修课程相衔接,培养和训练学生综合运用网络安全知识解决实际问题的能力。本综合训练可以帮助学生完成从专业理论到工程实践的认知过程。

通过本课程的学习,使学生理解和掌握计算机安全攻防的基本知识、原理及其应用技术,主要包括:网络协议安全、渗透测试的分类、渗透测试的流程、漏洞的生命周期;漏洞的分类、漏洞的危险等级划分方法;常见Web漏洞的攻击原理、攻击方法和防御方法;系统与服务的漏洞攻防;后渗透测试的概念、规则和流程;网络安全解决方案及综合应用等。

(一)具体目标

目标1:能够在安全、环境、法律等现实约束条件下,通过独立查阅相关书籍资料,理解课题任务,利用安全攻防技术,通过技术经济评价对待评价目标设计方案的安全性进行研究。并使学生具有良好的科学思维。

目标2:能理解并使用前沿的测试工具,能够选择和使用恰当技术资源、渗透测试工具,解决计算机应用系统设计开发中的安全问题。能运用安全攻防技术,实现对计算机系统或网络系统的设计开发及安全管理,能够制订可行的问题解决方案。

目标3: 能针对个人或职业发展的需求,采用合适的方法,自主学习,培养具有扎实的网络攻防知识和渗透测试技能,具有扎实的专业理论知识和实际操作技能,能从事安全服务、渗透测试、攻防对抗的高素质技能型人才。

(二)课程目标与毕业要求的对应关系

毕业要求 |

课程目标 |

教学单元 |

评价方式 |

1.掌握专业必需的数学、自然科学、工程基础和专业知识,能够用于解决计算机软件开发中的复杂工程问题。 |

目标1 |

明确综合训练任务及要求,确定综合训练课题,查阅相关文献资料并进行分析,完成系统总体方案设计。 |

实验 |

2.能够应用数学、自然科学和工程科学的基本原理,识别、表达、并通过文献研究分析系统中的安全问题,以获得有效结论。 |

目标2 |

了解设计任务、掌握训练课题的工作原理、熟悉相应的工具软件。 |

实验 |

5.能够针对计算机应用系统的复杂工程问题,开发、选择与使用恰当的技术、资源、现代工程工具和信息技术工具,实现对复杂工程问题的预测与模拟,理解其局限性。 |

目标3 |

制订实施方案,使用相应的工具软件,实现课题的功能,完成课题的任务。 能够针对特定网络渗透案例,制订可行的防御策略。 |

实验 |

三、教学内容与方法

(一)教学内容及要求

序 号 |

教学单元 |

教学内容 |

学习产出要求 |

推荐学时 |

推荐教学方式 |

支撑 课程目标 |

备注 |

1 |

课题准备 |

明确综合训练任务及要求,确定综合训练课题选题,熟悉题目,查阅资料 |

明确综合训练任务及要求,确定综合训练课题,查阅相关文献资料并进行分析,完成系统总体方案设计。综合训练课题原则上按照指导教师的要求进行选题。指导教师的课题应具有综合性或设计性课题要求。 |

4 |

讲授、自主学习 |

目标1 |

|

2 |

信息收集 |

了解信息收集方式和信息收集流程。Nmap、Recon-NG、Maltego的配置和使用方法。 |

掌握被动信息收集方法,包括Whois信息查询、子域名查询、nslookup和dig解析IP、netcraft查询、Google Hacking和FOFA查询。掌握主动信息收集方法及使用的工具,包括活跃主机扫描、操作系统指纹识别、端口扫描、。 |

4 |

讲授、自主学习 |

目标2 |

|

3 |

威胁建模 |

了解漏洞扫描原理,漏洞扫描关键技术。Web应用渗透。 |

掌握Nmap网络漏洞扫描工具的使用方法。Burp Suite、W3AF、AWVS和AppScan扫描Web应用系统的方法。SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。 |

16 |

讲授、自主学习 |

目标2 |

自主学习 |

4 |

漏洞验证 |

后渗透测试,网络服务渗透与客户端渗透 |

掌握网络服务渗透常用漏洞的利用方法。掌握客户端渗透常用漏洞的利用方法。 |

8 |

讲授、自主学习 |

目标2 |

自主学习 |

5 |

撰写综合训练报告 |

撰写综合训练报告 |

能够按照具体训练课题要求,完成安全攻防策略的制订。完成训练报告,包括摘要、目录、正文、参考文献等内容,格式参照学校毕业论文的规范要求。 |

4 |

讲授、自主学习 |

目标3 |

自主学习 |

6 |

团队分工合作及答辩 |

综合训练报告提交及答辩 |

能够根据选题内容,形成相互协作的自组织团队,并能够在团队中承担负责人、成员等职责,能够主动与同一团队同学合作开展工作,协同完成训练任务。能够对训练任务进行准确的描述,能够熟练讲解训练过程。 |

4 |

学生讲解 |

目标3 |

自主学习 |

(二)教学方法

1.课堂讲授

(1)采用启发式教学,以学生为中心,激发学生主动学习的兴趣,培养学生独立思考、分析问题和解决问题的能力,引导学生主动通过实践和自学获得自己想学到的知识。

(2)采用案例驱动的训练方式,通过对不同网络渗透案例的训练,使学生加深对安全攻防知识的理解,能综合运用所学知识解决实际问题,增强实际动手能力。培养学生综合应用所学的理论知识去分析和解决工程实际问题的能力,帮助学生巩固、深化和拓展知识面,使之得到一次较全面的技能提升训练,为毕业设计和实际工程设计奠定基础。

(3)理论教学与工程实践相结合,引导学生应用数学、自然科学和工程科学的基本原理,采用现代设计方法和手段,掌握安全攻防技术,解决实际应用中面临的安全攻防问题,培养学生分析问题、解决问题的思维方法和实践技能。

2.专题研究

围绕综合训练参考课题,设置专题研究环节,培养学生应用所掌握的知识解决复杂工程问题的能力,结合研究课题进行报告和设计文稿的撰写,并清晰陈述观点和回答问题的能力。

组织形式及要求如下:

(1)学生从教师给定的题目中选择或自主选题,以小组为单位进行,每个人的分工与责任需明确,并在报告中提供小组研讨情况记录及说明;

(2)综合训练参考课题名称包括但不限于如下内容:ARP攻击及防御、信息收集技术应用、口令攻击与防范、防火墙综合配置、缓冲区溢出攻击及防御、木马攻击与防护、入侵检测系统配置、数据恢复技术应用、Web应用攻击及防御、小型局域网安全解决方案、虚拟园区网解决方案、DNS攻击及防御、计算机病毒攻击与防护等。

四、考核及成绩评定

(一)考核内容及成绩构成

课程考核以考核学生能力培养目标的达成为主要目的,以检查学生对各知识点的掌握程度和应用能力为重要内容,包括系统展示及答辩和综合训练总结报告两个部分。目标分值建议如下:

课程目标 |

考核内容 |

成绩评定方式 |

成绩占总评分比例 |

目标成绩占当次考核比例 |

学生当次考核平均得分 |

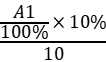

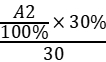

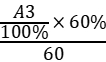

目标达成情况计算公式 |

目标1:能够在安全、环境、法律等现实约束条件下,通过独立查阅相关书籍资料,理解课题任务,利用安全攻防技术,通过技术经济评价对待评价目标设计方案的安全性进行研究。并使学生具有良好的科学思维。 |

独立查阅相关书籍资料,理解课题任务,整理已有的安全攻防的基本理论知识,综合分析提出可能的解决方案。 |

平时成绩 |

10% |

100% |

A1 |

|

目标2:能理解并使用前沿的测试工具,能够选择和使用恰当技术资源、渗透测试工具,解决计算机应用系统设计开发中的安全问题。能运用安全攻防技术,实现对计算机系统或网络系统的设计开发及安全管理,能够制订可行的问题解决方案。 |

答辩流畅,系统结果运行良好,完成了训练目标 |

系统展示及答辩 |

30% |

100% |

A2 |

|

目标3:能针对个人或职业发展的需求,采用合适的方法,自主学习,培养具有扎实的网络攻防知识和渗透测试技能,具有扎实的专业理论知识和实际操作技能,能从事安全服务、渗透测试、攻防对抗的高素质技能型人才。 |

对常用工具软件能够使用正确。具有团队协作、自主学习的能力,报告书写工整,格式规范,项目齐全。 |

实训报告 |

60% |

100% |

A3 |

|

总评成绩(100%)=平时成绩(10%)+系统展示及答辩(30%)+实训报告(60%) |

100% |

—— |

—— |

|

(二)考核成绩评定

评分标准如下:

对应目标 |

目标1:能够在安全、环境、法律等现实约束条件下,通过独立查阅相关书籍资料,理解课题任务,利用安全攻防技术,通过技术经济评价对待评价目标设计方案的安全性进行研究。并使学生具有良好的科学思维。 |

目标2:能理解并使用前沿的测试工具,能够选择和使用恰当技术资源、渗透测试工具,解决计算机应用系统设计开发中的安全问题。能运用安全攻防技术,实现对计算机系统或网络系统的设计开发及安全管理,能够制订可行的问题解决方案。 |

目标3:能针对个人或职业发展的需求,采用合适的方法,自主学习,培养具有扎实的网络攻防知识和渗透测试技能,具有扎实的专业理论知识和实际操作技能,能从事安全服务、渗透测试、攻防对抗的高素质技能型人才。 |

考查点 |

平时纪律、工作态度等 |

实训报告 |

系统展示及答辩 |

成绩比例 |

10% |

60% |

30% |

评分标准 |

100% 至 90% |

遵守课程设计纪律,工作态度严谨认真。没有旷课、迟到早退和请假可以给满分。旷课1次,或迟到、早退、请假2次。 |

有很强的总结实训报告和撰写报告的能力,实训报告内容完整、正确,有很好的分析与见解。文本表述清晰,书写工整,格式规范。 |

根据课题要求正确制订网络安全攻防策略,掌握实施方案的设计规则,SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。思路清晰,能够熟练应用相应的工具软件。 |

89.9% 至 80% |

遵守课程设计纪律,工作态度严谨认真。旷课2次,或迟到、早退、请假3次。 |

有较强的总结实训和撰写报告的能力,实训报告内容完整、正确,有较好的分析与见解。文本表述较为清晰,书写比较工整,格式规范。 |

根据课题要求正确制订网络安全攻防策略,较好的掌握实施方案的设计规则,SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。思路较为清晰,能够熟练应用相应的工具软件。 |

79.9 至 70% |

基本遵守课程设计纪律,工作态度比较认真。旷课3次,或迟到、早退、请假4次。 |

有良好的总结实训和撰写报告的能力,实训报告内容较完整、正确,有自己的分析与见解。文本表述较为清晰,书写较为工整,格式较为规范。 |

根据课题要求比较正确的制订网络安全攻防策略,基本掌握实施方案的设计规则,SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。思路比较清晰,能够熟练应用相应的工具软件。 |

69.9% 至 60% |

基本遵守课程设计纪律,工作态度比较认真。旷课4次,或迟到、早退、请假5次。 |

有一定的总结实训和撰写报告的能力,实训报告内容基本完整、正确,没有分析或见解。文本表述基本清晰,书写基本工整,格式基本规范。 |

根据课题要求基本正确制订网络安全攻防策略,基本掌握实施方案的设计规则,SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。思路基本清晰,基本能够应用相应的工具软件。 |

59.9%至 0 |

不遵守课程设计纪律,工作态度不认真。旷课4次以上,或迟到、早退、请假5次以上。 |

总结实训和撰写报告的能力差,实训报告内容不完整、错误多。文本表述不清晰,书写潦草、格式不规范。 |

不能根据课题要求制订网络安全攻防策略,不能掌握实施方案的设计规则,SQL注入、XSS、CSRF、文件上传、命令注入等常见漏洞攻击原理、攻击方法和防御方法。思路不清晰,不能够熟练应用相应的工具软件。 |

五、参考学习资料

(一)推荐教材:

孙涛,万海军,陈栋. 渗透测试技术. 北京:机械工业出版社,2023.

李雪莹, 李跃忠,郝钢. 网络安全攻击与防御技术研究与实践. 大连:大连海事大学出版社,2023.

(二)参考资料:

贾铁军.网络安全技术及应用实践教程.北京:机械工业出版社,2016.

创客成品. 黑客攻防从入门到精通. 北京:北京希望电子出版社, 2017.

(三)在线资源:《网络安全——应用技术与工程实践》https://www.icourse163.org/learn/BIT-1449611164?tid=1450076442

360网络安全大学:https://university.360.cn/index.html